شنود از فیبر نوری

علـی رغـم برداشـت عمومـی، فیبر نـوری، به طور ذاتی از شـنود و یا سـوء اسـتفاده ایمـن نیسـت. حجـم عظیمـی از اطلاعات مهم و حسـاس که هر روزه بـر روی فیبـر حمـل میشـوند، در معـرض اسـتخراج و هدفـی بـرای شـنود تلقی میشـوند. شـنود فیبـر، فرآینـدی اسـت که با اسـتفاده از اسـتخراج یا تزریـق اطلاعات (بـه صـورت نور) امنیـت فیبر نـوری را به خطر میانـدازد. در واقع، شـنود از فیبـر میتوانـد مزاحـم و غیـر مزاحم باشـد. اولی نیـاز به قطع فیبـر و اتصال بـه مکانیسـم تهاجـم دارد در حالـی کـه دومـی بدون بـرش فیبر و یـا ایجاد اختلال در ارتبـاط، عمـل اسـتخراج نور را انجـام میدهد.

شنود از فیبر نوری

شـنود غیر مزاحم موضـوع این مقاله اسـت. در حالـی کـه دسترسـی بـه اطلاعات فیبـر بـه سـهولت امکانپذیر اسـت، تشـخیص شـنود بسـیار مشـکل اسـت. عمده گزارشهای منتشـر شده در ایـن مـورد عبارتند از:

- شـنود اطلاعات از سـه لینـک اصلـی مخابرات آلمـان در سـال 2000 از محـل فـرودگاه فرانکفورت

- کشـف تجهیـرات غیـر قانونـی شـنود متصـل به شـبکه نـوری ورایزون در سـال 2003

- تجهیـزات جاسوسـی زیردریایـی جیمی کارتـر برای انجام شـنود بر روی کابلهای زیردریایی در سـال 2005

در بخشهـای زیـر خلاصهای از تکنیکهـای شـنود از طریـق نفـوذ و اسـنخراج نـور را ارایه میدهیم. سـپس افت سـیگنال ناشـی از خمش فیبر را بـه صـورت عـددی شبیه سـازی میکنیم و بـه دنبال آن گزارشـی از یک نمونـه عملـی ارایه میشـود. در اینجا همچنیـن طراحی اولیه، سـخت افزار و نـرم افـزار را توضیـح میدهیـم. در نهایـت، راه حلهایی بـرای حفاظت از فیبرنـوری در برابـر نفوذ، پیشـنهاد میشـود.

روش های استخراج نور از فیبر

الف – خمش فیبر

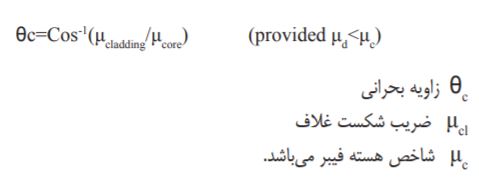

در ایـن روش بـرای دسـتیابی بـه فیبـر و خـم نمـودن آن، کلیـه لایههای کابـل از روی آن برداشـته میشـود. مبنـای ایـن روش بهره گیـری از اصـل انتشـار نـور در فیبرنـوری یـا انعـکاس کلی نور اسـت. برای انعـکاس کلی و انتقـال نـور لازم اسـت زاویـه تابش نـور به ناحیه مشـترک هسـته و غلاف فیبـر از زاویـه بحرانـی بیشـتر باشـد در غیـر ایـن صـورت قسـمتی از نور از طریـق غلاف از فیبر خـارج میشـود. زاویه بحرانـی تابعی از شـاخصهای انکسـار هسـته و غلاف بـوده و توسـط معادله زیر نشـان داده شـده اسـت که در آن:

در تکنیکهـای خمـش، فیبـر را آنقـدر خـم میکننـد تـا زاویـه تابـش بـه کمتـر از زاویـه بحرانی برسـد و قسـمتی از نـور به بیـرون درز نماید. دو نوع خـم در فیبروجود دارد.

ب- ریز خم ها

اسـتفاده از نیـروی خارجـی بـه صـورت تیـز، امـا میکروسـکوپی منجـر به جابـه جایـی محـوری در حد چنـد میکـرون و جابه جایی طول مـوج فضایی در حـد میلیمتـر (شـکل 1) میشـود. نـور نشـت شـده بـرای شـنود مـورد اسـتفاده قـرارمیگیرد.

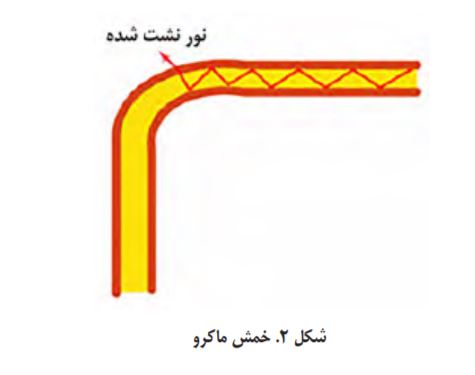

الف- خمش فیبر یا ماکرو

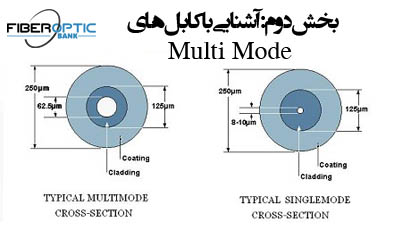

بـرای هـر نـوع فیبـر حداقـل شـعاع خمـش قابـل تحمـل وجـود دارد. شـعاع خمـش کمتـر باعـث خـروج نـور میشـود (شـکل 2). ایـن ویژگی را میتـوان بـرای اسـتخراج نـور از فیبـر بـرای شـنود اسـتفاده کـرد. بـه طـور معمـول، بـه جـز برخـی از انـواع خـاص از فیبرهـای توسـعه یافته در فیبرهـای سـینگل مـد، شـعاع خمـش کمتـر از ۶/۵ تـا ۷/۵ سـانتیمتر را تحمـل نخواهنـد کـرد، در حالی کـه فیبر مولتیمد میتواند شـعاع خمشـی بـه انـدازه ۳/۸ سـانتیمتر را تحمـل کنـد.

ب – اسپلیتر یا مقسم نوری

فیبـر هـدف را وارد یـک splitter میکننـد تـا بخشـی از تـوان سـیگنال را از آن خـارج نماینـد. تـوان کمـی از سـیگنال دارای تمامـی اطلاعات آن سـیگنال است. امـا ایـن روش مزاحـم اسـت زیـرا شـامل بـرش فیبـر اسـت کـه باعـث افزایش هشـدار میشـود. با این حـال، یک شـنود مخفی از ایـن نـوع میتوانـد سـالها کار کنـد.

ج- کوپلینگ انتقال

انتقـال سـیگنال از فیبـر هـدف به فیبـر گیرنده مسـتلزم سـاییدن غلاف هر دو فیبـر تـا لبـه هسـته مربوطـه و قـرار دادن آنها در جـوار هم است. این کار باعـث میشـود قسـمتی از تـوان سـیگنالها بـه فیبر گیرنده نشـت کنند. بـا ایـن حال، این روش در شـرایط معمول کار، بسـیار دشـوار اسـت.

د- برش وی

یـک شـیار V یـک بـرش در غلاف فیبـر نزدیک به هسـته آن اسـت، به طـوری کـه زاویه بین نور منتشـر شـده در فیبر و سـطح شـیارV ، بزرگتر از زاویـه بحرانـی اسـت. این امـر منجر به انعـکاس داخلی در کل میشـود، و در جایـی کـه نـور در محـل مشـترک غلاف و شـیارV در حـال حرکت اسـت جزئـی از سـیگنال از فیبر نشـت میکند.

ه- پراکنش

اسـتفاده از روش بـراگ در هسـته فیبـر کـه موجـب بازتـاب برخـی از سـیگنالها و خـروج آنهـا از فیبـر میشـوند. ایـن کار بـا ایجـاد پرتوهـای همپوشـانی و تداخـل اشـعه UV توسـط لیـزر انجـام میشـود.

آزمایشات عملی شنود

الف – گام های انجام شنود

عملیات کل جهت شنود شامل مراحل زیر است:

- استخراج سیگنال از فیبر

- تشخیص سیگنال

- تشخیص مکانیزم یا پروتکل انتقال

- پـردازش نـرم افـزاری بـرای شناسـایی فریمهـا / بسـتهها و اسـتخراج اطلاعات مـورد نظـر از آن.

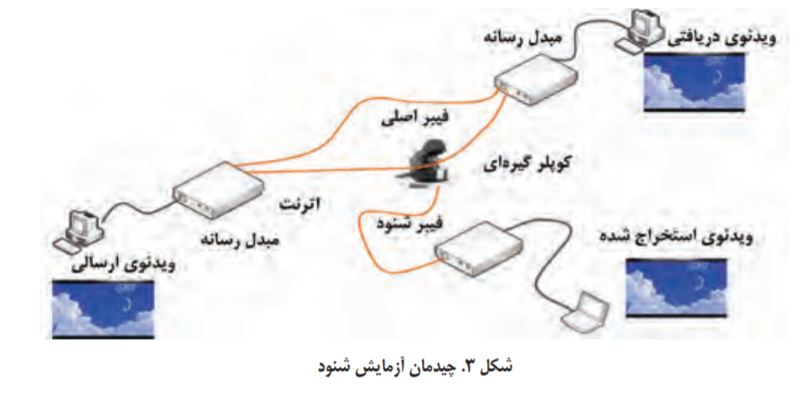

ایـن آزمایش شـامل انتقـال یک ویدیـو از طریق اترنت نـوری از یک رایانه بـه رایانـه دیگـر بـود. پوشـش فیبـر مـورد اسـتفاده در اتصـال، تا قسـمت غلاف برداشـته شـد و بوسـیله ابزاری به نام “Coupler on Clip “فشرده شـد. ایـن وسـیله خمهـای ظریفـی بـر روی فیبـر و در نتیجـه مسـیر نـور ایجـاد مینمایـد کـه باعـث نقـض انعکاس کلـی میشـود. همین ابـزار نور خـارج شـده را بـه یـک مبدل رسـانه اترنـت یک طرفـه هدایـت میکند و در نهایـت فریمهـای اترنـت پردازش میشـوند تـا یک نسـخه از فریمهای ویدیویـی اصلـی را در یـک رایانه سـوم بازسـازی کنند.

ب- جزئیات روش

سـخت افـزار و نـرم افـزار فـوق مطابـق شـکل 5 بـه هـم وصـل شـدند. رشـته فیبـر در حالـی کـه پوشـش آن برداشـته شـده در مسـیر منبـع ویدیـو بـه مقصـد، در داخـل کوپلـر گیـرهای قـرار میگیـرد. گیـره فشـرده شـده و باعـث ورود نـور بـه مبـدل رسـانه یـک طرفه میشـود کـه فریمهـای اترنت را میخوانـد و سـومین رایانـه مجهـز بـه Shark-Wire را تغذیـه میکنـد. Shark-Wire قابهـای اترنـت را تبدیل میکند و اطلاعاتی از قبیل آدرسهای منبـع و مقصـد MAC را فراهـم میکنـد. همچنیـن فرآینـد بارگـذاری اترنت را پـردازش میکنـد و بسـته هـای IP را از آن دریافـت میکنـد. اطلاعاتی کـه از بسـتهها دریافت میشـود شـامل آدرسهـای IP ،پیامهای پروتکل سـیگنالینگ و بیتهـای بـار اسـت. بنابراین بسـتههای گرفته شـده در فایل ذخیره میشـوند. این فایل سـپس توسـط نرم افـزاری به نـام “chaosreader “پردازش میشـود کـه فایلهـای اصلـی را بازسـازی میکند.

ج- اقدامات تهاجمی

علاوه بـر پخش ویدئو، تنظیمات آزمایشـی شـرح داده شـده میتواننـد این امکان را فراهـم آورنـد تـا بـا عملیـات شـنود بـه IPهـا حملـه کننـد، رمزهـا را سـرقت نماینـد، بـه تماسهـای VOIP گـوش دهنـد و بـا بازسـازی ایمیلهـا بـا کمک نرم افزارهـای رایـگان تجـاری یـا شـخصی خـود، مورد اسـتفاده قـرار دهند.

سناریوهای تکمیلی دیگر

آزمایـش گـزارش شـده در اینجـا بر روی شـبکه اترنت به عنـوان اجزای به ویـژه نـرم افـزار به راحتی انجام شـده اسـت. با ایـن حال، در دنیـای واقعی سـناریوهای مختلفـی را برای شـنود میتـوان تصور کرد:

الف- شنود در شبکه انتقال

اطلاعات معنــاداری را میتــوان از شبــکههای انتقـــال مانند SDH و SONET ،کـه هـر دو اسـتانداردهای غالب انتقال فیبرنوری در شـبکههای شـهری و راه دور هسـتند بـه دسـت آورد. دادههـای با سـرعت بالا دشـوار اسـت کـه ذخیـره و پـردازش شـوند، امـا آنالیزرهـای پروتـکل SDH بـا تکنولـوژی بالا میتواننـد سـیگنالها را در رده پایینتـر اسـتخراج کننـد. ایـن تـا حـدودی پیچیدگی انتقـال در سـرعتهای بالا را کاهـش میدهد. چنیـن وسـیلهای میتوانـد بیشـتر بـه منظـور دسـتیابی بـه انـواع مختلـف ترافیـک از طریـق شـبکه توسـعه یابـد. به عنوان مثـال ممکن اسـت بتوان سـیگنالهای یـک شـبکه اترنـت را نیـز اسـتخراج کند.

ب- بهره برداری از راه دور پردازش شده

دو انگیــزه مهـــم بـرای پــردازش از راه دور وجــود دارد. هنــگام شــنود لینکهـای شـبکههای انتقـال راه دور بـا سـرعت چندین گیگابیـت در ثانیه، ظرفیـت ذخیره سـازی مهـم خواهـد بـود. علـت آن نیـز ایـن واقعیـت اسـت کـه بسـتههای اطلاعاتی اسـتخراج شـده بـه سـرعت هـارد دیسـک را پـر میکنـد. کارشناسـان متخصـص مـورد نیاز شـبکه ممکن اسـت ارزشـمندتر از آن باشـند کـه در محـل مسـتقر شـوند. بـه همیـن علـت مطلوبتـر اسـت کـه آنهـا را از راه دور در برخـی مکانهـای مجهـز پـردازش کننـد. بـا اسـتفاده از تخیـل، بعضـی از سـناریوهای پـردازش از راه دور دادههـا از فیبـر را میتـوان بـه راحتـی درک کـرد. مثلا بـا اسـتفاده از WiFi ، شـنود لـپ تـاپ را می تـوان از اتاق دیگر و یا در ون خارج از سـاختمان که دسـتگاه شـنود کار گذاشـته شـده اسـت، انجـام داد و کارشـناس مربوطـه در موقعیتی ایمن تـر و بـا دسترسـی بـه امکانـات بهتـر بـه تحلیـل دادههـا بپردازنـد. اگر لینک ماهواره اسـتفاده شـود، اطلاعات بدسـت آمـده در آزمایش انجام شـده میتوانسـت دههـا یـا حتی هـزاران کیلومتـر دورتر مـورد بازبینی قـرار گیرد.

حفاظت از کابل و نظارت برای مقابله با شنود

سـه مقولـه اساسـی بـرای جلوگیـری یا بـی اسـتفاده نمـودن اطلاعات اسـتخراج شـده در فیبـر مـورد بحـث قـرار میگیرد.

الف- سیگنالهای نظارتی در اطراف فیبر

در کابلهـای نـوری و در اطـراف فیبـر اصلـی فیبرهـای نـوری تعبیـه نمـود کـه فقـط سـیگنالهای نظارت را حمـل کنند. بـا اسـتفاده از این روش، هزینـه کابـل افزایـش خواهـد یافـت، اما هـر گونه تلاش برای خـم نمـودن فیبـر، باعـث افت تـوان سـیگنالهای نظـارت خواهـد بود کـه بـرای هشـدار در کابل اسـتفاده میشـوند.

ب- هادی های الکتریکی

روش دیگر، شـامل اسـتفاده از هادیهای الکتریکـی در کابل فیبرنوری اسـت کـه اطلاعات را منتقـل میکننـد. هنگامـی کـه کابل دسـتکاری میشـود، پارامتـر خازنـی بیـن هادیهـای الکتریکـی تغییـر کـرده کـه میتوانـد بـرای ایجـاد یک زنگ هشـدار اسـتفاده شـود.

ج- نظارت بر توزیع توان در مدها

ایـن روش در فیبرهـای مولتـی مـد کاربـرد دارد کـه در آن تـوان فیبـر در مدهـای مختلـف توزیـع میشـود. در شـنود، انـرژی بعضـی از مدها تحـت تأثیـر قـرار میگیـرد. توزیـع تـوان را میتـوان در طـرف گیرنده توسـط اندازهگیـری قـدرت مـورد بررسـی قـرار داد و در مـورد احتمـال شـنود تصمیم گیـری نمـود.

د- اندازهگیری توان متوسط نوری

فیبـر را میتـوان بـا سـطح متوسـط تـوان نـوری تحـت نظـارت قـرار داد. یـک سـیگنال هشـدار میتوانـد بـا تغییر سـطح تـوان از یک مقـدار مرجع منتشـر شـود. بـا ایـن وجود، لازم اسـت که سـیگنال نوری کد شـده باشـد تـا متوسـط تـوان نوری، ثابـت و مسـتقل از محتـوای اطلاعات آن باشـد.

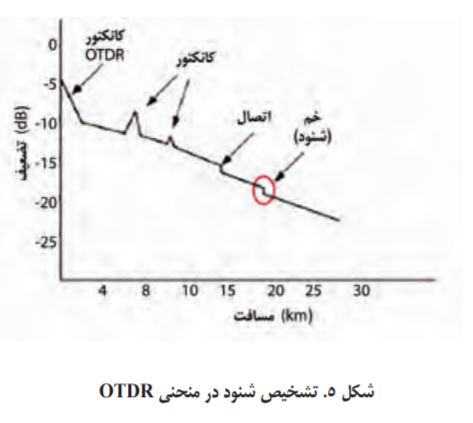

ه- استفاده از OTDR

ز آنجـا کـه شـنود شـامل اسـتخراج بخشـی از سـیگنال نـوری میشـود، دسـتگاه OTDR میتوانـد مـورد اسـتفاده قرار گیرد. در محل شـنود، افت تـوان مشـاهده خواهـد شـد (شـکل 5) افـت تـوان البتـه ممکن اسـت به دلایل مختلـف دیگـر نیز حادث شـود ولی لازم اسـت افـت در مکانهایی کـه انتظـار آنهـا نمیرود مـورد بررسـی جدی قـرار گیرد.

و- روش انتقال سیگنال حفاظت

ســیگنالهای حفاظتــی در طــول فیبــر و ماننــد سیگنــالهای حامـل اطلاعات منتقـل میشـوند. از آنهـا بـرای تشـخیص اختلالات در انتقـال اسـتفاده میشـوند. ایـن روش میتواند برای تشـخیص حملات خرابکارانه نیـز اسـتفاده شـود. البتـه اگـر حاملان طـول موجهـای مربـوط بـه ایـن سـیگنالها مـورد حملـه قـرار نگيـرد، ايـن روش در تشـخيص حملات مخـرب مؤثـر نيسـت. ایـن سـیگنالها زمانـی موجـب فعـال شـدن هشـدار میشـوند کـه حملـه باعـث تخریـب سـیگنال شـود.

ز- رمزگذاری

اگـر چـه رمزگـذاری نمیتواند مانع شـنود از آن شـود، اطلاعات سـرقت شـده بی فایـده خواهنـد شـد. رمزگـذاری را میتـوان بـه لایه 2 و لایه 3 طبقه بنـدی کـرد. لایه 3 رمزگـذاری پروتـکل امنیتـی IP اسـت کـه شـامل رمزگـذاری بسـتههای IP اسـت. ایـن در مـورد کاربـران نهایـی اجـرا شـود و بـه همین دلیـل باعـث تأخیر در پـردازش میشـود. اجرای رمزگـذاری بایـد در ابتـدای کار انجـام گیرد و اگر تعداد زیـادی از عناصر شـبکه درگیـر شـوند، اجـرای کلی میتوانـد پیچیده باشـد. در مـورد رمزگــذاری لایه 2 ،ایـن نــوع رمزگـذاری، لایههای 3 را از انجـام هـر رمزگـذاری اطلاعاتی بینیاز میکنـد. یکی از منابـع احتمالی رمزنـگاری لایه 2 ،CDMA نـوری اسـت که به طور ذاتی امن اسـت. بـرای انتقـال موفق دادههـا چند پارامتر، از جمله نسـبت سـیگنال به نویز اهمیـت اساسـی خواهنـد داشـت. افزایـش پیچیدگی کد میتواند نسـبت سـیگنال بـه نویـز (SNR ) در شـنود را تـا ۱۲dB کاهش دهد.

نتیجه

شـنود غیرمجاز فیبـر، تهدید ملموس برای منافع امنیت ملی، مؤسسـات مالـی و حتـی حفـظ حریم شـخصی و آزادیهای شـخصی اسـت. پس از شـنود، اطلاعات به دسـت آمده از ایـن قبیل میتواند در بسـیاری از روشهـای مختلـف مورد اسـتفاده قـرار گیـرد. در این مقاله تعـدادی از روشهـای بالقـوه شـنود کـه بـا اسـتفاده از فناوریهای موجـود قابل دسـتیابی اسـت، مطـرح گردید. بـا اسـتفاده از برخی تکنیکهـا میتوان در زمـان اسـتخراج اطلاعات از فیبر، با تغذیه اطلاعات اشـتباه اسـتفاده نمـود. بـا توجـه بـه سـهولت در انجـام شـنود، در اسـتقرار فیبرنـوری، اقدامـات احتیاطـی باید مـورد نظر قـرار گیرد.

این مقاله توسط مهندس محمدعلی مساواتی نوشته شده و در مجله سیم و کابل منتشر شده است.

محصولات مرتبط

کابل فیبر نوری

کابل فیبر نوری 12 کور DRAKA ، مالتی مود ، In/Out LSOH, MM 50

کابل فیبر نوری